-

My First Blog Post

Be yourself; Everyone else is already taken.

— Oscar Wilde.This is the first post on my new blog. I’m just getting this new blog going, so stay tuned for more. Subscribe below to get notified when I post new updates.

-

5.3 Síntomas de una infección

Algunos de los principales síntomas de una infección son:

- Ralentización del equipo durante el arranque, el funcionamiento o la conexión a Internet

- Desaparición de carpetas o archivos, o distorsión de sus contenidos

- Aparición de publicidad, mensajes de error o sonidos no habituales

- Movimiento automático del ratón, de los menús o de las ventanas

- Fallos o comportamientos extraños en las aplicaciones y los dispositivos

- Intentos de conexión a Internet inesperados o redireccionamientos no deseados

- Secuestro de la pagina de inicio del navegador y cambio del buscador predeterminado

- Aparición de barras de herramientas extrañas en el navegador web

- Envío de correos electrónicos o de mensajes a los contactos de una lista

- Aumento de la actividad en el equipo t del tráfico en la red.

-

5.2 Soluciones de seguridad

Un antivirus es un software que tiene como finalidad prevenir, detectar y eliminar amenazas a un dispositivo.

En caso de amenaza los antivirus muestran diferentes mensajes al usuario con las posibles acciones que puede llevar.

Los antivirus se actualizan constantemente debido a la existencia de nuevas amenazas constantes

Algunos de los antivirus más populares son Avast, Bitdefender, Kaspersky, McAfee y Norton

Otra opción interesante es utilizar antivirus en línea gratuitos, que permiten analizar el ordenador con al garantía de no estar infectados.

-

5.1 Políticas de seguridad

Son el conjunto de normas y procedimiento que definen las diferentes formas de actuación recomendadas, con el fin de garantizar un cierto grado de seguridad.

Es imposible hablar de sistemas cien por cien seguros, por esta razón, muchas empresas, además de utilizar herramientas de seguridad, crean planes de acción en sus políticas de seguridad, para concienciar a los trabajadores sobre la sensibilidad de la información.

Además de las políticas de seguridad propias, la legislación establece medida de carácter legal de obligado cumplimiento.

-

2.1.Tipos de amenazas

Las amenazas a la seguridad más importantes se clasifican en humanas, lógicas y físicas.

- Amenazas humanas. La mayoría provienen de personas de manera accidental o intencionada, pueden causar enormes pérdidas. Se dividen en :

- Ataques pasivos : cuya finalidad es obtener información sin alterarla, son difíciles de detectar por no dejar muchos rastros y los mas habituales son los siguientes.

- Usuario con conocimientos básicos. Acceden a los sistemas accidentalmente o con técnicas sencillas.

- Hackers. Informáticos expertos que usan su conocimiento para probar la vulnerabilidad de un sistema y corregirla. Las razones pueden ser laborales, o personales y en casos generales no causan daño.

- Ataques activos. Persiguen dañar o manipular información para obtener beneficios. Por ejemplo :

- Antiguos empleados de una organización. Aprovechan debilidades que conocen del sistema, para atacarlo por venganza o por otras razones.

- Crackers y otros atacantes. Expertos informáticos que burlan sistemas de seguridad, para obtener información, perjudicar o realizar acciones ilícitas. En algunos casos solo es causar daños.

- Ataques pasivos : cuya finalidad es obtener información sin alterarla, son difíciles de detectar por no dejar muchos rastros y los mas habituales son los siguientes.

- Amenazas lógicas. El software que puede dañar un sistema es generalmente de dos tipos :

- Software malicioso. Programas diseñados con virus, gusanos, troyanos o espías, los cuales atacan equipos comprometiendo su confidencialidad, integridad y disponibilidad.

- Vulnerabilidades del software. Errores de programación del diseño, la configuración o funcionamiento de un sistema puede poner en peligro su seguridad si es descubierto por un atacante o fallo.

- Amenazas físicas. Originadas por tres motivos :

- Fallos en dispositivos. Averías de discos, roturas de cableado, sobrecargas eléctricas, apagones, etc., pueden provocar la caída del sistema.

- Accidentes. Provocados de forma involuntaria por descuidos, malas prácticas o desconocimiento.

- Catástrofes naturales. Incendios, inundaciones o terremotos.

- Amenazas humanas. La mayoría provienen de personas de manera accidental o intencionada, pueden causar enormes pérdidas. Se dividen en :

-

5 Protección contra el malware

El uso de Internet, el correo electrónico, las aplicaciones, los dispositivos y los soportes de almacenamiento constituye una de las bases de la actual sociedad del conocimiento. Sin embargo, a su vez estas herramientas son la principales fuentes de infección de malware. Para mantener la información y los dispositivos protegidos, es necesario utilizar diversas herramientas de seguridad ( antivirus, cortafuegos, antispam, etc…) así como adoptar políticas de seguridad para gestionar contraseñas, cifrar la información, ets.

-

4.3 Ataques remotos

Un ataque remoto es aquel que utiliza un conjunto de técnicas para acceder a un sistema informático a distancia. Por lo general, un utiliza software malicioso que aprovecha las vulnerabilidades de seguridad en la aplicaciones, sistemas operativos y protocoles de red.

- Inyección de código: Añade o borra información en sitios remotos que no están bien protegidos. Usualmente en bases de datos asociados a un sitio web que utilizan lenguaje SQL.

- Escaneo de puertos: Averigua qué puertos de un equipo en la red se encuentran abiertos para determinar los servicios que utiliza y, posteriormente, lanzar el ataque.

- Denegación de servicio (DoS): Satura los recursos de un equipo o de una red para que deje de responder a lo haga con tal lentitud que se considere no disponible. Habitualmente son ataques a servidores web y si se lanzan de varios puntos de conexión, se denominan (DDoS)

- Escuchas de red: Captura e interpreta el tráfico de una red, aplicando distintos tipos de filtros. Los atacantes utilizan programas sniffer para interceptar toda la información que pasa por la red espiada. Una ves capturada se utiliza analizadores para recolectar datos sin cifrar que han sido enviados a través de protocolos no seguros.

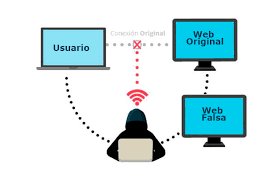

- Spoofing: Suplanta la identidad de un usuario, red, equipo o aplicación, falsificando su dirección IP, DNS, e-mail, GPS, etc. El atacante adquiere privilegios para acceder a redes autentificadas por MAC, para hacerse pasar por otras personas.

- Fuerza Bruta: Vulnera mecanismos de autenticación basados en credenciales del tipo usuario y contraseña. Se basa en probar todas las combinaciones posibles del espacio de claves de un sistema. Como en espacios grandes los cálculos actuales se vuelven insuficientes se utilizan diccionarios que contiene palabras claves organizadas por algún criterio en particular (nombre, fecha de nacimiento, datos de la empresa, etc.)

- Elevación de privilegios: Aumento los permisos del atacante a administrador o root para obtener acceso total aun sistema.

-

2.Amenazas a la seguridad

Las amenazas a la seguridad de un sistema informático son aquellos elementos o acciones capaces de atentar contra la seguridad de la información.

-

1.2.Pero ¿qué hay que proteger?

El objetivo de la seguridad informática es de proteger recursos valiosos de una organización, información, hardware o software. Se utilizan planes de seguridad ayudando a identificar vulnerabilidades y contenerlas adecuadamente.

-

4.2 Ingeniería social

La ingeniería social es una técnica ampliamente utilizada que no explota las vulnerabilidades a nivel tecnológico, sino ciertos comportamientos y conductas de los seres humanos.

Por lo general estas técnicas buscan atraer la atención del usuario aprovechando aspectos de su personalidad, para que realicen actos involuntarios que benefician al objetivo del atacante.

Esta técnica se utiliza para conseguir información, privilegios o acceso al sistema.

Se utilizan medios como el teléfono, Internet o EMail para engañar al usuario con simulaciones de sorteos o suplantaciones de empresas o contactos del usuario.

-

4.1 Tipos de ataques

Los principales ataques se dividen en:

- Interrupción: Ataque contra la disponibilidad de un sistema. El resultado es que un recurso sea destruido, quede inutilizable o no disponible.

- Interceptación: Ataque contra la confidencialidad de un sistema. Es muy difícil de detectar y pueden ser desde el acceso a una base de datos hasta el control remoto de un dispositivo ajeno.

- Modificación: Ataque contra la integridad de un sistema para acceder a un recurso y manipularlo.

- Suplantación o fabricación: Ataque contra la autenticidad mediante el cual el atacante inserta objetos falsificados en el sistema. Puede utilizarse para una suplantación de identidad, dirección IP o correo electrónico.

-

Subscribe

Subscribed

Already have a WordPress.com account? Log in now.