-

My First Blog Post

Be yourself; Everyone else is already taken.

— Oscar Wilde.This is the first post on my new blog. I’m just getting this new blog going, so stay tuned for more. Subscribe below to get notified when I post new updates.

-

11. Seguridad en las comunicaciones inalámbricas

Seguridad en Bluetooth

La tecnología bluetooth suele tener un alcance de unos diez metros, los teléfonos actuales y relojes inteligentes ya integran estas tecnología, los ciberatacantes suelen usar amplificadores para poder atacarte.

Algunos de los ataques que se suelen dar son: Bluehacking: este trata de poner el nombre del dispositivo con un nombre tipo spam para que o tu accedas a esa web o aceptes la vinculación; Bluesnarfing: este trata de aprovechar las vulnerabilidades del protocolo para obtener información del dispositivo; Bluebugging: este utiliza métodos de ingeniería social para que el usuario acepte conectarse a otro disoositivo o descargar malware.

Seguridad en redes wifi

La seguridad de las redes wifi suele recaer en el propio router, algunas medidad que pueden ayudar a la seguridad de nuestra red són:

Personalizar la contraseña de acceso: las contraseñas por defecto de los routers suelen ser fáciles de conseguir; Cambiar el SSID: las redes por defecto de los routers suelen contener información de el router que utilizas o de la compañia que has contratado, por tanto deberías cambiar el nombre a otro que no otorgue información sobre la red; revisar el cifrado:usar un cifrado sobretodo e redes cableadas, ya que estas son las más fáciles de interceptar, para indentificar a los que se conectan; desactivar el acceso por WPS: aunque este estándar está hecho para dar mayor seguridad los atacantes suelen usar las vulnerabilidades del mismo para entrar; Filtrar las MAC: así delimitas los dispositivos que puedan acceder ya que la MAC es única en cada dispositivo;Actualizar el firmware: los fabricantes suelen liberar actualizaciones que liberen errores de seguridad, mejoren el rendimidimiento, etc… así puedes evitar que los atacantes usen brechas de seguridad pasadas; comprobar el historial de actividad: esto puede desvelar procesos que tu no has aprobado o personas que han accedido sin tu consentimiento y, por último, utilizar software de auditoría: este software te puede desvelar posibles vulnerabilidades.

-

10. Protección de las conexiones de red

Cortafuegos

Los cortafuegos son un software que controla la comunicación entre un equipo y la red y si detecta que intenta acceder un archivo que no cumple con el criterio de seguridad ese archivo no pasa

Redes privadas virtuales

Las redes privadas virtuales son conexiones punto a punto a traves de una red privada o pública insegura. Existen dos tipos de vpn, el de acceso remoto que se utiliza para tener acceso a un servidor privado desde una red pública, y el vpn de sitio a sitio que permite conectar redes a traves de internet utilizando comunicaciones entre ellas

Certificados SSL/TLS de servidor web y https

Estos estándares se utilizan para emitir certificados web, los certificados SSL y TLS junto a http se forma un canal cifrado seguro llamado https, este funciona con una clave de 128 bits que sólamente conoce el servidor que facilita la conexión y el dispositivo conectado. El navegador indica al usuario la precencia de los certificados SSL y TLS mediante el cadado y poniendo en la dirección https en cambio de http. Y además de esto si aparece en nombre de la empresa en color verde este significa que el sitio web contiene un certificado de validación extendida,mucho más riguroso

-

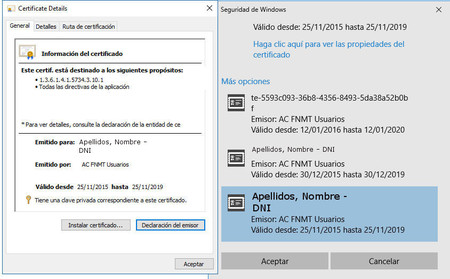

7.2 El certificado digital

Un certificado digital es un documento electrónico, expedido por una autoridad de certificación, cuya misión es validar y certificar que una firma electrónica se corresponde con un persona, con una amorosa o con un organismo público.

Contiene la información necesaria para firmar electrónicamente e identificar a su propietario con sus datos.

Identifica a una persona o entidad con dos claves complementarias una pública y otra privada, de modo que los datos cifrados con una solo se pueden descifrar con la otra.

Autoridades de certificación

Son instituciones de confianza responsables de emitir y revocar los certificados digitales utilizados en la firma electrónica, ya que, de otro modo no contarían con las garantías de seguridad para los que han sido diseñadas.

La autoridad de certificación da fe de que la firma electrónica se corresponde con un usuario concreto, razón por la que los certificados están firmados , a su vez, por la autoridad de certificación.

-

7.1 La firma electrónica

La firma electrónica se define como el conjunto de datos asociados a un documento electrónico que permite realizar las siguientes acciones:

Identificar al firmante de forma inequívoca.

Asegurar la identidad del documento firmado.

No repudio.

Firma de documentos electrónico

Mediante una función hash el firmante cifra y resume su información y el receptor puede descifrarla aplicando la clave pública del firmante.

¿Cómo se firma un documento?

Existen dos métodos:

Utilizar una aplicación en el dispositivo (Son aplicaciones de firma que se descargan en el equipo)

Firmar directamente en Internet (Firmar desde una página web que lo permita)

-

7 Firma electrónica y certificado digital

En la sociedad de la información, los usuarios pueden realizar gran parte de las tareas cotidianas por medio de las nuevas tecnologías. Para ello, es preciso contar con mecanismos que garanticen la autenticidad, la integridad y la confide

ncialidad de las comunicaciones entre ciudadanos, empresas y otras instituciones publicas a través de las redes abiertas de comunicación.

-

3.2.Otras amenazas malware

Además del malware, existen otras amenazas :

- Phishing. Se obtiene información de un usuario de forma fraudulenta. El atacante se hace pasar por una persona o empresa de confianza a través de email, mensaje instantáneo o red social, para enviar un enlace a una página web maliciosa y obtener sus credenciales, cuentas bancarias, números de tarjetas de crédito, etc.

- Pharming. Aprovecha la vulnerabilidad de los servidores DNS para redireccionar la dirección web de un sitio de confianza a otro fraudulento para robar datos personales y claves para cometer fraudes económicos.

- Spam. Mensaje de email <<no deseado>> enviado masivamente, con fines publicitarios o propagar códigos maliciosos. Estudios confirman que más del 80% de correo es spam, son molestos y consumen recursos innecesariamente.

- Hoax. Mensaje de correo, distribuidos en formato de cadena, para realizar engaños masivos. Ejemplos como alertas falsas de virus, historias solidarias falsas y mensajes que afirman traer mala suerte si no se reenvían.

-

3.1.Tipos de malware

Desde la aparición de los virus informáticos, los códigos maliciosos han evolucionado mucho. A continuación, se presentan los más conocidos :

- Virus. Es un programa informático creado para producir daños en un equipo. Actúa de forma transparente para el usuario y puede reproducirse a sí mismo. La palabra ‘virus’ se utiliza para los programas que infectan archivos ejecutables,<<virus boot>>, para los que atacan el sector de arranque de un equipo; <<virus script>>, para los escritos en lenguajes de scripting, y <<virus macros>>, para los que están en documentos con macros.

- Gusano. Programa independiente con el objetivo de multiplicarse y propagarse de forma autónoma, infectando, aprovechando las debilidades de los equipos. Los medios de infección suele ser mensajería instantánea, correo electrónico y por copia de memoria USB. Su capacidad de propagación posibilita su expansión en redes por el mundo en minutos.

- Troyano. Código malicioso que se oculta dentro de un archivo inofensivo y útil para el usuario. No infecta archivos al igual que el gusano, y requieren de la intervención de sus víctimas para propagarse. Hay una gran variedad : Downloader (descarga otros códigos maliciosos), Clicker (busca beneficio económico al clicar publicidad), Keylogger (registra las actividades que se realiza en el sistema), Backdoor (abre puertos en el sistema), Bot (controla el equipo de forma remota), etc.

- Spyware. Programa espía que almacena información personal (datos personales, búsquedas realizadas, historial de navegación, ubicación, descargas…) sin consentimiento. La información obtenida es facilitada a empresas de publicidad para el envío de spam.

- Adware. Programa malicioso que se instala en el sistema, aprovecha que el usuario acepta sus términos de uso, al instalar otras aplicaciones. La información recopilada se usa por algún spyware para mostrar publicidad personalizada al usuario.

- Ransomware. Aplicación que secuestra un dispositivo, mediante codificación o bloqueo al acceso a la información, mostrando mensaje a las víctimas que se les solicita el pago para liberarlo.

- Rogue. Programa malicioso que simula ser antimalware que ocasiona los efectos contrarios. Muestra en pantalla advertencias de falsas infecciones, tratando de engañar al usuario para que pague por la supuesta infección.

- Rootkit. Software con permiso de administrador (root) que se oculta entre las herramientas (kit) del sistema operativo para dar acceso remoto al atacante. Suspende su actividad al detectar escaneo, por lo que puede pasar desapercibido mucho tiempo.

-

3.Malware

Es traducido como ‘programa malicioso’, su peligrosidad se establece sobre la base a su capacidad de hacer daño a equipos y su propagación. Los ciberataques suelen combinar varios tipos de malware.

-

2.2.Conductas de seguridad

Se emplean en el uso de sistemas informáticos, hay dos tipos : activas y pasivas.

- Seguridad activa. Medidas que previenen e intentan evitar los daños al sistema. Las medidas principales son :

- Control de acceso. Limita el acceso solo a personal autorizado. Se utiliza contraseñas seguras, lista de control, certificados digitales, técnicas biométricas, etc.

- Encriptación. Codifica la información importante para que no pueda descifrarse si es interceptada.

- Software de seguridad informática. Previene el software malicioso y ataques de intrusos. Se utiliza antivirus, antiespías, cortafuegos, etc.

- Firmas y certificados digitales. Permiten comprobar la procedencia, autenticidad e integridad de los mensajes.

- Protocolos seguros. Protegen las comunicaciones, por cifrado de información que garantiza su seguridad y confidencialidad.

- Seguridad pasiva. Medidas que reparan daños causados en sistemas. Las más reconocidas son :

- Herramientas de limpieza. En caso de infección, realizar análisis completo del equipo y usar herramientas específicas para eliminar el malware. Una causa de infección puede ver con que el software no funciona bien o que esté infectado, por lo que es recomendable iniciar el equipo con un disco libre de virus o analizarlo con un antivirus online.

- Copias de seguridad. Restauran datos utilizando copias de los originales periódicamente. Emplean soportes de almacenamiento externos al equipo o la nube en caso de fallo del equipo.

- Sistemas de alimentación ininterrumpida (SAI). Dispositivos que incorporan una batería para proporcionar corriente al equipo con el fin de funcionen en caso de fallo eléctrico.

- Dispositivos NAS. Permiten, como sistemas de almacenamiento que se tiene acceso a través de la red, a cualquier equipo autorizado pueda almacenar y recuperar la información.

- Sistemas redundantes. Duplican componentes críticos, procesadores, discos duros (RAID) o las fuentes de alimentación, para seguir funcionando aunque se produzca el fallo de un componente.

- Seguridad activa. Medidas que previenen e intentan evitar los daños al sistema. Las medidas principales son :

-

5.4 Pasos que se deben seguir en caso de infección

- Restaurar el sistema a un estado anterior

- Actualizar la base de datos del antivirus y realizar un análisis completo del equipo

- Arrancar el equipo con un Live CD o Live USB (analizar el equipo con un antivirus sin contaminar o extraer archivos para recuperar la información)

- Ejecutar utilidades de desinfección especificas, que actúan como antídotos de virus o eliminan amenazas concretas

-

Subscribe

Subscribed

Already have a WordPress.com account? Log in now.